Google o Chrome OS

20 listopada 2009, 12:33Google ujawniło szczegóły dotyczące systemu Chrome OS, który trafi do rąk klientów najwcześniej pod koniec przyszłego roku. System w tej chwili zajmuje 60-krotnie mniej miejsca niż Windows i inne systemy operacyjne. Google chce jednak jeszcze bardziej go odchudzić.

OnLive żyje!

18 czerwca 2010, 12:00Wczoraj, 17 czerwca, uruchomiono serwis OnLive, który zapewnia streaming gier wideo w czasie rzeczywistym. O serwisie i szczegółach jego działania pisaliśmy przed kilkoma miesiącami. Wielu powątpiewało, czy w ogóle on powstanie. Tymczasem został uruchomiony, a pierwsze wrażenia są niezwykle obiecujące.

Dramatyczny list szefa Nokii

9 lutego 2011, 18:49Prezes Nokii, Stephen Elop, ostrzega w liście do pracowników firmy, że sytuacja koncernu jest, delikatnie mówiąc, nie najlepsza. Analitycy mówią, że prawdopodobnie zgadzając się na objęcie stanowiska prezesa Elop nie zdawał sobie sprawy z tego, z jak olbrzymim wyzwaniem przyjdzie mu się zmierzyć.

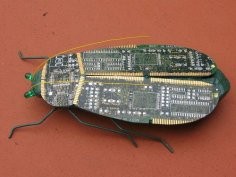

Kolejny atak na zakłady przemysłowe

3 listopada 2011, 17:32Przedstawiciele Symanteca poinformowali o odkryciu dużego ataku na sektor przemysłowy. Przestępcy uderzyli w 48 przedsiębiorstw. Wiele z nich to firmy działające w przemyśle chemicznym i obronnym

Internetowy atak na różne platformy

12 lipca 2012, 12:32Eksperci informują, że jedna z kolumbijskich witryn internetowych zaraża komputery z systemami Windows, Linux i Mac OS X. Odwiedzający ją użytkownik zobaczy na ekranie komputera ostrzeżenie, że witryna próbuje uruchomić aplet podpisany nieważnym certyfikatem

Huawei zainteresowane Nokią

21 czerwca 2013, 09:03Media donoszą, że zakupem Nokii interesują się dwie firmy. Jedna z nich, o czym informowaliśmy, to Microsoft. Drugą zaś jest Huawei. Taka sytuacja jest dla Nokii niezwykle wygodna, gdyż fiński koncern może prowadzić zdecydowane niespieszne negocjacje.

Tak wygląda pierwszy Microsoft Lumia?

4 listopada 2014, 09:50Na jednym z chińskich serwisów pojawiły się zdjęcia prawdopodobnie pierwszego smartfonu marki Microsoft. Zaś z urzędów regulujących rynek telekomunikacyjnych wyciekły informacje dotyczące złożonych tam dokumentów. Wygląda więc na to, że koncern z Redmond rzeczywiście już wkrótce rozpocznie sprzedaż smartfonów pod własną nazwą i zrezygnuje z marki Nokia.

Holograficzna nauka anatomii człowieka

13 lipca 2015, 13:05Microsoft i Case Western Reserve University opublikowały niezwykle interesujący materiał wideo, pokazujący, jak wyobrażają sobie przyszłość edukacji medycznej. Widzimy na nim, jak dzięki HoloLens studenci medycyny uczą się anatomii

Internet Explorer kończy rok z olbrzymią stratą

4 stycznia 2017, 06:22Miniony rok był bardzo zły dla przeglądarki Internet Explorer. Pomiędzy lutym a grudniem IE stracił aż połowę użytkowników. Obecnie rynkowe udziały tej przeglądarki wynoszą zaledwie 20,84%

Chiński backdoor atakuje SQL Server

22 października 2019, 11:11Badacze z firmy ESET uważają, że nowy zaawansowany backdoor, który atakuje SQL Server to dzieło chińskiej grupy APT17. Szkodliwy kod daje napastnikowi dostęp do bazy danych w taki sposób, że połączenie nie jest zapisywane w logach systemu. Grupa APT17 znana jest też pod nazwami Winniti Group, Axiom i Ke3chang.